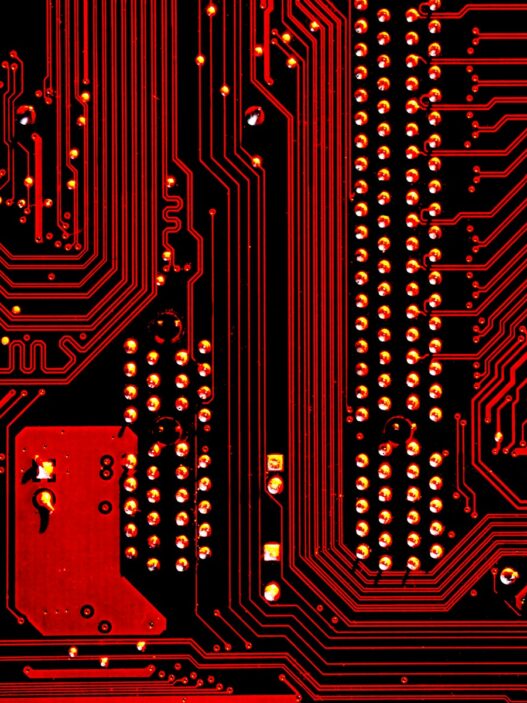

A criptografia tornou-se uma das ferramentas mais importantes no cenário digital atual, garantindo a segurança de comunicações, transações e dados pessoais. No entanto, o uso dessa tecnologia por grupos terroristas tem gerado um debate global sobre a necessidade de equilibrar privacidade e segurança nacional.

Este artigo explora os dilemas éticos e legais envolvidos na utilização da criptografia por criminosos, bem como as respostas governamentais e internacionais para lidar com essas ameaças. O texto também aborda o impacto de propostas como a criação de “backdoors” em sistemas criptografados, analisando as consequências para a segurança digital global e a confiança pública nas tecnologias. A partir de uma análise das teorias de segurança internacional de autores como Barry Buzan, Ken Booth, Robert Keohane e Anne-Marie Slaughter, este estudo oferece uma visão abrangente das implicações da criptografia na segurança global e no combate ao terrorismo.

Sumário

1. Introdução

Nos últimos anos, a criptografia emergiu como uma das tecnologias mais importantes e controversas do mundo digital. Utilizada amplamente para proteger comunicações, transações financeiras e dados pessoais, a criptografia se tornou uma ferramenta essencial para garantir a privacidade e a segurança no ciberespaço (BOOTH, 2007; BUZAN; WEAVER, 2009). No entanto, à medida que a tecnologia evolui, também se torna cada vez mais acessível e passível de uso por atores mal-intencionados, incluindo grupos terroristas (SLAGHTER, 2004). Esses grupos têm utilizado a criptografia para coordenar ataques, recrutar membros e evitar a vigilância de governos e agências de segurança (SNOWDEN, 2019).

A criptografia de ponta a ponta, em particular, garante que apenas as partes envolvidas em uma comunicação possam acessar o conteúdo das mensagens, tornando extremamente difícil para as forças de segurança interceptar e monitorar comunicações suspeitas. Aplicativos como WhatsApp, Telegram e Signal são amplamente utilizados por milhões de pessoas, incluindo aqueles que utilizam suas funcionalidades para fins ilícitos (KAUFMAN, 2015).

Esse cenário cria um dilema crítico entre a privacidade individual e a segurança nacional. Por um lado, a criptografia protege o direito à privacidade, um dos pilares fundamentais das sociedades democráticas; por outro, ela representa um desafio significativo para as autoridades, que precisam combater ameaças crescentes como o terrorismo e o crime organizado (BOOTH, 2007).

Este artigo busca analisar a complexa relação entre a criptografia e a segurança internacional, com foco no uso da tecnologia por grupos terroristas. A partir de uma análise de teorias das Relações Internacionais, como a segurança global de Barry Buzan e Ken Booth, o artigo explora as respostas de governos e organizações internacionais a essa ameaça, bem como as implicações éticas e legais do monitoramento de comunicações criptografadas.

2. Criptografia e Terrorismo: Um Dilema Internacional

O avanço da criptografia ao longo das últimas duas décadas trouxe benefícios inquestionáveis para a proteção da privacidade e a segurança das comunicações digitais. Essa tecnologia permitiu que informações sensíveis fossem transmitidas de forma segura, protegendo indivíduos, empresas e governos contra acessos não autorizados. Contudo, o mesmo recurso que fortalece a privacidade também tem sido utilizado por grupos terroristas para dificultar a vigilância e a interceptação de suas atividades pelas autoridades.

Isso gera um dilema significativo, pois a criptografia, ao mesmo tempo que é essencial para a proteção de dados legítimos, também serve como ferramenta para aqueles que buscam operar de maneira oculta, fora do alcance da aplicação da lei. Essa dualidade desafia as normas tradicionais de segurança internacional, exigindo um equilíbrio entre a proteção da privacidade e a necessidade de combater ameaças à segurança global.

A criptografia de ponta a ponta, em que as mensagens são acessíveis apenas para os participantes da conversa, tornou-se a principal ferramenta para grupos terroristas evitarem a interceptação de suas comunicações. Aplicativos como Telegram e WhatsApp oferecem comunicações criptografadas que são praticamente impenetráveis, mesmo para governos que dispõem de vastos recursos tecnológicos. Isso proporciona aos terroristas um ambiente digital seguro para planejar ataques, coordenar suas ações e recrutar novos membros sem o risco de serem detectados (BOOTH, 2007; BUZAN; WEAVER, 2009).

O Estado Islâmico (ISIS) e a Al-Qaeda estão entre os grupos terroristas que mais têm explorado os benefícios oferecidos pela criptografia. Plataformas como o Telegram se tornaram a escolha preferida para a divulgação de propaganda e para comunicações internas, permitindo que suas atividades permaneçam ocultas das autoridades. De acordo com relatórios da ONU (2018) e outras organizações internacionais, o uso da criptografia por esses grupos tem representado um grande obstáculo para os esforços de contra-terrorismo, já que as mensagens trocadas por essas plataformas são inacessíveis até mesmo para as agências de segurança, mesmo quando existe um mandado judicial. Isso torna a interceptação e monitoramento das comunicações praticamente impossíveis, comprometendo a eficiência das operações de combate ao terrorismo.

Como argumenta Booth (2007), a segurança internacional deve ser compreendida além do escopo militar tradicional, considerando ameaças não convencionais como o terrorismo. O uso da criptografia por grupos terroristas exemplifica essa necessidade de adaptação. O autor também defende uma abordagem mais ampla para a segurança, que leve em conta não apenas a proteção física, mas também os aspectos cibernéticos e tecnológicos da segurança no século XXI. A criptografia, nesse sentido, tornou-se uma “ameaça invisível” que opera no campo digital, mas cujas consequências são muito reais e perigosas.

3. O Caso Snowden e a Vigilância Global

A criptografia também está no centro de debates sobre vigilância global, especialmente após as revelações de Edward Snowden em 2013. Snowden, ex-contratado da NSA, expôs um vasto programa de vigilância em massa conduzido pelo governo dos Estados Unidos, que interceptava comunicações de cidadãos comuns, líderes mundiais e empresas, tudo em nome da segurança nacional e do combate ao terrorismo (SNOWDEN, 2019).

As revelações de Snowden destacaram a tensão entre segurança e privacidade em um mundo cada vez mais digital. O monitoramento em massa, justificado pelo combate ao terrorismo, violava claramente os direitos de privacidade de milhões de pessoas, e gerou um debate global sobre até que ponto os governos deveriam ter acesso irrestrito às comunicações privadas (SLAGHTER, 2004). Esse debate se intensifica no contexto da criptografia, pois os sistemas criptografados de ponta a ponta frustram os esforços das agências de segurança para interceptar comunicações suspeitas (BUZAN; WEAVER, 2009).

Kaufman (2015) argumenta que o caso Snowden expôs os limites da vigilância estatal e a dificuldade de equilibrar a proteção dos cidadãos contra o terrorismo e a proteção de seus direitos fundamentais. Ao mesmo tempo em que a vigilância é necessária para proteger a sociedade, seu abuso pode corroer a confiança pública e minar os pilares democráticos.

Além disso, o caso Snowden trouxe à tona as limitações das ferramentas de vigilância convencionais. Mesmo com os recursos imensos da NSA, a criptografia ponta a ponta continua sendo uma barreira significativa para o monitoramento estatal, o que levou a novas discussões sobre como adaptar as estratégias de segurança a um mundo em que a tecnologia evolui mais rapidamente do que as políticas de segurança.

3.1 O Desafio das Plataformas Digitais

A proliferação de plataformas digitais que utilizam criptografia avançada cria um ambiente de operações ideal para grupos terroristas. Não se trata apenas de aplicativos de mensagens, mas de fóruns fechados, redes sociais alternativas e até mesmo criptomoedas que facilitam o financiamento de atividades terroristas. Tudo isso coloca uma pressão imensa sobre os governos para que encontrem soluções eficazes para monitorar essas atividades sem violar os direitos civis.

Como Buzan e Weaver (2009) discutem, a segurança no século XXI é inerentemente global e interconectada. As ações tomadas por um país, ou mesmo uma plataforma digital, podem ter repercussões em todo o mundo. A criptografia, quando utilizada de maneira indevida, se torna uma ferramenta poderosa nas mãos de grupos terroristas, e as respostas a esse desafio devem ser igualmente globais e coordenadas.

4. Discussões Governamentais e a Controvérsia sobre Backdoors

Governos e organizações internacionais estão cada vez mais conscientes dos desafios que a criptografia representa para a segurança global. Diante do uso crescente da criptografia por grupos terroristas, diversas nações têm buscado soluções que permitam o acesso às comunicações criptografadas para investigações de segurança.

Uma das soluções mais debatidas é a implementação de “backdoors” em sistemas criptografados, ou seja, a criação de uma forma de acesso governamental às comunicações sem comprometer a criptografia. A proposta é que esses backdoors permitam que as forças de segurança tenham acesso às mensagens em caso de suspeita de atividades terroristas, sem que seja necessário comprometer a segurança de toda a plataforma.

Porém, essa ideia tem encontrado grande resistência, especialmente de empresas de tecnologia e especialistas em segurança cibernética. Estes argumentam que criar backdoors em sistemas criptografados abre uma vulnerabilidade que pode ser explorada por hackers e criminosos. Uma vez que essa “porta” exista, ela pode ser usada por qualquer pessoa com o conhecimento técnico para explorá-la, não apenas pelos governos (SCHNEIER, 2018). Buzan e Weaver (2009) também argumentam que o enfraquecimento da criptografia para combater o terrorismo pode minar a confiança do público nas tecnologias digitais, o que, por sua vez, poderia comprometer a segurança cibernética global.

Outro ponto importante é que a criação de backdoors pode desencadear uma corrida armamentista no ciberespaço. Grupos terroristas, conscientes dessas vulnerabilidades, poderiam desenvolver suas próprias plataformas de comunicação ou adotar criptografias ainda mais complexas. Portanto, como resultado, a implementação de backdoors pode acabar sendo ineficaz, além de introduzir novos riscos à segurança de todos os usuários.

4.1 Colaboração Internacional e o Papel das Organizações Globais

O uso da criptografia por terroristas não é um problema que possa ser resolvido por um único país. Ele transcende fronteiras e exige uma resposta coordenada da comunidade internacional. As Nações Unidas e outras organizações globais, como a Interpol e a União Europeia, têm promovido discussões sobre a melhor maneira de enfrentar essa ameaça, mas ainda há muito a ser feito (UN, 2024; INTERPOL, 2024).

A cooperação internacional é essencial para que as leis e regulamentações sejam eficazes. Grupos terroristas operam em redes descentralizadas e as jurisdições nacionais podem ser insuficientes para combater essas ameaças. Além disso, como observa Barry Buzan (1991), a segurança global depende de uma abordagem multilateral, em que as nações trabalhem juntas para enfrentar ameaças que vão além das fronteiras nacionais.

Algumas iniciativas de colaboração já foram tomadas, como acordos internacionais para compartilhamento de inteligência e esforços para monitorar o financiamento do terrorismo. No entanto, a falta de uma legislação global coerente sobre criptografia e o uso de tecnologia em atividades terroristas ainda é um obstáculo significativo. A criptografia, sendo uma tecnologia que não respeita fronteiras, precisa ser tratada como uma questão de segurança global (BUZAN, 1991).

Ao mesmo tempo, há a necessidade de respeitar os direitos humanos e a privacidade. Uma abordagem excessivamente dura contra a criptografia poderia minar as liberdades civis em muitos países, criando um precedente perigoso. A ONU, através de resoluções do Conselho de Segurança, tem promovido o diálogo sobre o uso da tecnologia por terroristas e as medidas para combatê-los, mas esse debate ainda está longe de ser resolvido de maneira satisfatória (UN, 2021).

O dilema fundamental é: como equilibrar a necessidade de monitoramento para prevenir crimes graves, como o terrorismo, com a preservação dos direitos civis e da privacidade dos cidadãos? (BOOTH, 2007; BUZAN, 1991).

5. Privacidade vs. Segurança

Um dos dilemas centrais nos debates sobre criptografia é a tensão entre privacidade e segurança. Como argumentam autores como Buzan (1991) e Booth (2007), a segurança internacional não pode ser vista apenas sob uma ótica militarista. Ela envolve múltiplos fatores, incluindo a segurança humana, que abrange direitos civis, proteção individual e privacidade. No entanto, a criptografia, enquanto salvaguarda da privacidade, também cria um ambiente no qual criminosos e terroristas podem operar com relativa impunidade.

Governos, especialmente aqueles mais envolvidos na luta contra o terrorismo, argumentam que o monitoramento de comunicações é essencial para prevenir ataques e outras formas de violência. Contudo, a intrusão nas comunicações privadas sem limites claros pode levar a abusos de poder, como demonstrado pelo caso Snowden. O escândalo de vigilância exposto por Edward Snowden revelou que as agências de segurança dos EUA e de outros países estavam monitorando as comunicações de cidadãos comuns em uma escala sem precedentes, muitas vezes sem mandados ou supervisão judicial apropriada (SNOWDEN, 2019).

O impacto desse monitoramento em larga escala gerou um debate global sobre os limites da vigilância governamental e a necessidade de proteger a privacidade dos indivíduos. Defensores da privacidade, como Stuart Kaufman (2015), argumentam que as tentativas de enfraquecer a criptografia para facilitar o acesso governamental comprometem um dos direitos fundamentais em uma sociedade democrática: o direito à privacidade. Além disso, comprometer a criptografia poderia não apenas afetar os indivíduos, mas também minar a confiança pública nas tecnologias digitais, prejudicando a economia digital global.

Portanto, é crucial buscar soluções que protejam tanto a segurança quanto os direitos civis de maneira equilibrada.

5.1 O Enfraquecimento da Criptografia e Suas Implicações

Como referido, propostas para enfraquecer a criptografia, como a criação de backdoors, levantam sérias questões éticas. Essas medidas, embora aparentemente voltadas para o combate ao terrorismo, abrem a porta para abusos. Uma vez que um backdoor é criado em um sistema de criptografia, ele pode ser utilizado não apenas pelas autoridades, mas também por hackers e outros criminosos. Isso significa que a segurança de milhões de cidadãos pode ser colocada em risco por causa de uma solução voltada para poucos casos específicos (SLAUGHTER, 2004).

Como Slaughter (2004) destaca, os desafios éticos envolvendo a tecnologia muitas vezes envolvem escolhas difíceis entre dois valores igualmente importantes. No caso da criptografia, o dilema entre a necessidade de segurança e o direito à privacidade exemplifica essas tensões. Além disso, como argumenta Keohane (2002), o impacto das políticas que enfraquecem a criptografia pode ter consequências globais, afetando países além das fronteiras onde essas políticas foram implementadas.

Um exemplo disso é a recente proposta do governo dos Estados Unidos para criar backdoors em sistemas criptografados para ajudar na luta contra o terrorismo (CPO MAGAZINE, 2023). No entanto, isso poderia resultar no comprometimento de sistemas financeiros, comerciais e de dados pessoais, gerando danos catastróficos para a segurança digital (KEOHANE, 2002).

5.2 Questões Legais e a Necessidade de Regulação Internacional

Um dos maiores desafios no debate sobre criptografia é a falta de uma regulamentação internacional uniforme para lidar com seu uso por grupos terroristas. Embora países como o Reino Unido e a Austrália estejam avançando com legislações nacionais, a ausência de um consenso global cria vulnerabilidades exploradas por criminosos e terroristas (LYONS, 2020).

A falta de harmonização legal entre as nações resulta em brechas, dificultando ações coordenadas e eficazes. Como no caso da Rússia, que tentou banir o Telegram por se recusar a fornecer chaves de criptografia para as autoridades. No entanto, a falta de uma abordagem global consistente permitiu que o aplicativo continuasse a operar, explorando lacunas legais em outras jurisdições (LYONS, 2020). Portanto, grupos ilícitos podem operar em jurisdições com leis mais permissivas, tornando a colaboração internacional ainda mais crucial para mitigar esses riscos.

A teoria de segurança global de Barry Buzan e Ole Weaver (2009) reafirma que a cooperação internacional é vital para enfrentar ameaças globais, como o terrorismo. No entanto, os Estados têm interesses divergentes, o que torna difícil chegar a um acordo comum sobre questões sensíveis como a criptografia. Alguns países, especialmente com regimes autoritários, podem utilizar a desculpa do combate ao terrorismo para implementar políticas que violam os direitos humanos, usando a vigilância como forma de controle político. Conforme destacado pela Human Rights Watch (2023), regimes autoritários frequentemente justificam práticas de vigilância massiva sob o pretexto de segurança nacional. A Amnesty International (2024) também ressalta que essas práticas podem ser usadas como ferramenta de repressão política, violando direitos humanos fundamentais.

Além disso, a aplicação das leis e regulações sobre criptografia esbarra em questões de soberania. Muitos governos argumentam que têm o direito de monitorar as comunicações dentro de suas fronteiras para proteger seus cidadãos. Hedley Bull (2002), argumenta que a segurança internacional depende de um equilíbrio entre a soberania nacional e a cooperação internacional.

Sem uma estrutura global clara, a regulamentação da criptografia corre o risco de ser usada de maneira desigual, com países impondo medidas severas de vigilância como no caso da China e da Austrália, enquanto outros mantém políticas mais liberais.

5.3 Responsabilidade Corporativa e o Papel das Empresas de Tecnologia

Um aspecto adicional ao debate ético sobre criptografia é o papel das empresas de tecnologia. Grandes empresas, como Google, Apple e Facebook, têm sido pressionadas por governos a enfraquecer a criptografia em seus produtos para facilitar o acesso das autoridades. No entanto, essas empresas têm resistido fortemente a tais propostas, argumentando que enfraquecer a criptografia comprometeria a segurança de todos os seus usuários e prejudicaria sua reputação global (SCHNEIER, 2018).

Como aponta Joseph Nye (2011), as empresas de tecnologia no cenário global moderno desempenham um papel crucial na segurança internacional. Sua resistência às tentativas governamentais de enfraquecer a criptografia representa uma forma de “poder brando”, onde a defesa dos direitos dos usuários e da privacidade pode moldar o comportamento dos governos e influenciar políticas internacionais.

Esse cenário coloca as empresas de tecnologia em uma posição de responsabilidade ética. Elas devem equilibrar sua necessidade de cumprir as leis locais e as solicitações das autoridades, levando em consideração sua responsabilidade com os usuários, garantindo que seus dados estejam seguros e protegidos contra violações.

A criptografia é um dos maiores desafios contemporâneos para a segurança internacional, especialmente no combate ao terrorismo. Embora seja fundamental para proteger a privacidade e as liberdades individuais no mundo digital, seu uso por grupos terroristas evidencia suas complexidades. Ao oferecer comunicações seguras e inacessíveis às autoridades, a criptografia facilita a coordenação de ataques e a propagação de propaganda extremista.

Em conclusão, embora a criptografia seja crucial para proteger a privacidade e as liberdades individuais em um mundo digital, criar backdoors não é a solução, pois comprometeria a segurança de todos os usuários. O combate eficaz a essas ameaças deve focar em alternativas, como tecnologias de monitoramento mais avançadas, cooperação entre empresas de tecnologia e políticas transparentes que abordem o extremismo e a desinformação de forma equilibrada e responsável.

6. Conclusão

Este artigo discutiu a complexidade do dilema entre a proteção da privacidade e a necessidade de segurança no contexto das políticas de criptografia. A análise evidenciou que esse debate não apenas é relevante, mas também está no centro das discussões globais sobre governança digital, direitos humanos e segurança pública. Governos argumentam que a criptografia, especialmente quando usada por grupos terroristas, representa um obstáculo para a aplicação da lei e a proteção de cidadãos. Por outro lado, empresas de tecnologia e organizações de defesa dos direitos humanos destacam que qualquer enfraquecimento da criptografia comprometeria severamente a privacidade e a segurança de milhões de pessoas ao redor do mundo.

Um dos pontos centrais abordados foi a proposta de backdoors, que permitiria às autoridades acesso a comunicações criptografadas. Contudo, especialistas alertam que essa abordagem, além de ser tecnicamente desafiadora, introduziria vulnerabilidades que poderiam ser exploradas por hackers e outros atores mal-intencionados. O risco inerente à criação de tais brechas não se restringe a um grupo específico, mas afeta a segurança de todos os usuários, colocando em evidência a fragilidade de sistemas projetados para proteger dados sensíveis.

Outro aspecto relevante tratado foi o caráter transnacional do problema da criptografia. Ferramentas criptográficas não reconhecem fronteiras e, da mesma forma, as ameaças que delas se utilizam também transcendem limites geográficos. Assim, soluções eficazes exigem cooperação internacional. Organizações como a ONU e a União Europeia foram mencionadas como atores cruciais na formulação de marcos regulatórios que conciliem a segurança global com a proteção dos direitos civis. O fortalecimento da colaboração entre governos, empresas de tecnologia e outros atores globais foi identificado como indispensável para enfrentar os desafios associados à criptografia.

Além disso, destacou-se a necessidade de supervisão rigorosa e transparente para evitar abusos. Um ponto crítico da análise foi o impacto da vigilância em massa, que pode ser justificada como uma medida de segurança, mas frequentemente excede limites éticos e legais.

Ao longo do artigo, tornou-se evidente que encontrar um equilíbrio entre segurança e privacidade é uma tarefa repleta de desafios técnicos, éticos e políticos. Enquanto a criptografia é essencial para proteger comunicações e dados pessoais, ela também é usada por atores ilícitos para evadir a detecção. Assim, soluções viáveis devem ser holísticas, considerando tanto os avanços tecnológicos quanto os impactos sociais e legais. A cooperação entre governos e empresas de tecnologia, por meio de diálogo e inovação, é fundamental para estabelecer medidas eficazes que respeitem os direitos humanos e assegurem a segurança pública. O caso de Edward Snowden foi ilustrativo nesse contexto, ressaltando como medidas de vigilância descontroladas podem levar a violações significativas dos direitos civis e minar a confiança pública nas instituições.

Por fim, a questão da criptografia evidencia a interdependência das nações e das instituições em um mundo cada vez mais conectado. O desafio para o futuro será criar políticas que não apenas abordem as ameaças imediatas, mas também fortaleçam a confiança e a colaboração global em torno de princípios éticos e de segurança compartilhados. Apenas com esforços conjuntos será possível equilibrar a proteção dos direitos civis com a garantia de uma segurança sustentável e inclusiva.

7. Referências

AMNESTY INTERNATIONAL. Human Rights in the Digital Age: Governments and Surveillance Technologies. Disponível em: https://www.amnesty.org. Acesso em: 30 dez. 2024.

BOOTH, Ken. Theory of World Security. Cambridge: Cambridge University Press, 2007.

BULL, Hedley. The Anarchical Society: A Study of Order in World Politics. New York: Columbia University Press, 2002.

BUZAN, Barry. People, States and Fear: An Agenda for International Security Studies in the Post-Cold War Era. Harvester Wheatsheaf, 1991.

BUZAN, Barry; WEAVER, Ole. Regions and Powers: The Structure of International Security. Cambridge: Cambridge University Press, 2009.

CPO MAGAZINE. Bill That Mandates Cyber Backdoors Will Leave Front Doors Wide Open. 2023. Disponível em: https://www.cpomagazine.com. Acesso em: 02 out. 2024.

HUMAN RIGHTS WATCH. World Report 2023: Events of 2022. Disponível em: https://www.hrw.org. Acesso em: 30 dez. 2024.

INTERPOL. Inaugural partners conference focused on global security. 2024. Disponível em: https://www.interpol.int. Acesso em: 02 out. 2024.

KAUFMAN, Stuart J. Modern Hatreds: The Symbolic Politics of Ethnic War. Ithaca: Cornell University Press, 2015.

KEOHANE, Robert. Power and Governance in a Partially Globalized World. London: Routledge, 2002.

LYONS, Kim. Australia’s Assistance and Access Act and global encryption regulations. 2020. Disponível em: https://www.cpomagazine.com. Acesso em: 02 out. 2024.

ORGANIZAÇÃO DAS NAÇÕES UNIDAS. Relatório sobre criptografia e segurança global. Nova York: ONU, 2018.

SCHNEIER, Bruce. Click Here to Kill Everybody: Security and Survival in a Hyper-connected World. Nova York: Norton, 2018.

SLAUGHTER, Anne-Marie. A New World Order. Princeton: Princeton University Press, 2004.

SNOWDEN, Edward. Permanent Record. New York: Metropolitan Books, 2019.

UNITED NATIONS. Global Cybercrime Treaty: A delicate balance between security and human rights. 2024. Disponível em: https://news.un.org. Acesso em: 02 out. 2024.

UNITED NATIONS. UN counter-terrorism body backs innovations to fight digital terror. 2021. Disponível em: https://news.un.org. Acesso em: 02 out. 2024.

Especialista em segurança e análise de dados com mais de quatro anos de experiência no Departamento de Estado dos EUA, apoiando missões diplomáticas na África e América Latina com precisão estratégica.